Address Resolution Protokol atau disingkat ARP. Protokol yang bekerja pada layer 2 ini bertanggung jawab mencari tau mac address dari suatu host yang terhubung ke dalam jaringan, jadi bisa dikatakan bahwa ARP ini bertugas sebagai penerjemah alamat logis berupa IP menjadi alamat fisik yaitu MAC address. Nanti nya dalam sebuah jaringan, komunikasi antar host akan berkomunikasi menggunakan MAC address dan tidak menggunakan alamat logis (IP Address). Untuk lebih jelasnya bagaimana cara kerja ARP silahkan baca pada link berikut ini: http://www.pintarkomputer.com/2014/10/apa-fungsi-dan-peran-protokol-arp-dalam-jaringan-komputer-networking-berikut-penjelasannya.html

Sekarang kita tau bahwa nantinya komunikasi antar host pada sebuah jaringan akan menggunakan mac address. Apa yang terjadi jika komputer yang akan di tuju mac address nya kita rubah menjadi mac address komputer kita?, jawabannya adalah pesan atau paket data yang dikirim akan sampai ke komputer kita, kemudian barulah pesan atau paket data yang dikirim sampai ke tujuan.

Jadi apa itu ARP SPOOFING?, ARP SPOOFING adalah salah satu teknik sniffing atau penyadapan, ARP SPOOFING termasuk serangan Man in The Middle. Seperti yang saya jelaskan di atas, ARP SPOOFING bekerja dengan mengganti mac address komputer target menjadi mac address komputer kita. Berikut langkah – langkah melakukan ARP SPOOFING. Disini saya menggunakan ubuntu 14.04 sebagai attacker, dan wireshark untuk melihat paket data yang lewat.

Topologi yang digunakan :

- install arpspoof (dsniff) di ubuntu : sudo apt-get install dsniff

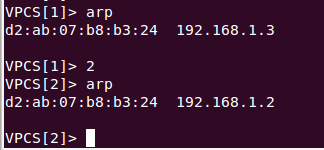

- setelah itu kita lakukan ping ke target 1 dan 2 agar tau mac address dari kedua target tersebut gunakan perintah arp -a untuk melihat hasilnya.

- Arp dari client sebelum di lakukan ARP SPOOFING

- pada artikel ini saya hanya akan memperlihatkan ping dari target 1 ke target 2 maupun sebaliknya yang seharusnya diterima oleh target 1 dan 2 malah akan diterima dulu oleh ubuntu (attacker).

- Di ubuntu aktifkan ip forward dengan perintah : sudo bash -c 'echo 1 > /proc/sys/net/ipv4/ip_forward'

- Saatnya melakukan ARP SPOOFING menggunakan arpspoof dengan perintah : sudo arpspoof -i namaInterface -t ipTarget ipTarget. Contoh :

- sudo arpspoof -i tap1 -t 192.168.1.2 192.168.1.3

- sudo arpspoof -i tap1 -t 192.168.1.3 192.168.1.2

- untuk melihat hasilnya, cek dengan perintah arp di masing” target

- terlihat pada gambar di atas bahwa mac address untuk masing” target sudah berubah. Nantinya ketika target 1 melakukan ping ke target 2, ping tersebut akan mampir dulu ke komputer ubuntu (attacker) kemudian dari komputer attacker dilanjutkan ke tujuan yang sebenarnya. Berikut penampakannya dengan bantuan wireshark

Terima kasih telah mengunjungi blog saya. Mohon maaf apabila ada kesalahan pada tulisan kali ini, sampai ketemu pada tulisan berikutnya ....

REFERENSI :

- http://www.pintarkomputer.com/2014/10/apa-fungsi-dan-peran-protokol-arp-dalam-jaringan-komputer-networking-berikut-penjelasannya.html

- http://solutionsatexperts.com/arp-spoofing-attack-kali-linux/

- http://www.hacking-tutorial.com/hacking-tutorial/kali-linux-man-middle-attack/#sthash.ohsZakDK.osb8V4Xj.dpbs